Ngày 5 Tháng Mười Một vừa qua, một bồi thẩm đoàn liên bang Mỹ đã kết tội Yanjun Xu, sĩ quan tình báo cấp cao của Trung Quốc về tội gián điệp. Xu bị bắt ở Bỉ năm 2018 và là sĩ quan tình báo Trung Quốc đầu tiên bị dẫn độ sang Mỹ. Vụ án của Xu cho thấy cách thức mà Trung Quốc đánh cắp bí mật công nghệ để nhanh chóng hiện đại hóa quân đội và đuổi kịp các cường quốc quân sự như Hoa Kỳ và Nga.

Khi bị bắt Xu là Phó giám đốc Cục Sáu thuộc Bộ An ninh Nhà nước Trung Quốc (Ministry of State Security – MSS) đóng tại tỉnh Giang Tô. Đây là cơ quan tình báo chính của đảng Cộng sản Trung Quốc. Xu bị kết tội “âm mưu và thực hiện gián điệp kinh tế và trộm cắp bí mật thương mại.”

Âm mưu của Trung Quốc bắt đầu vào năm 2017, khi David Zheng, một chuyên viên người Mỹ gốc Trung Quốc của Công ty thiết bị hàng không GE Aviation được một giáo sư đại học Trung Quốc tiếp cận và mời thuyết trình tại Đại học Hàng không và Du hành vũ trụ Nam Kinh. Viên giáo sư Trung Quốc kết nối với David Zheng qua mạng LinkedIn – kênh giao tiếp và tìm việc của các chuyên viên khắp thế giới, và là địa chỉ tối ưu để tình báo Trung Quốc tìm kiếm các mục tiêu nước ngoài, bao gồm cả người Mỹ. Mạng LinkedIn thuộc sở hữu của tập đoàn Microsoft, mới đây đã tuyên bố rút ra khỏi Trung Quốc.

Mặc dù Công ty GE Aviation có quy định nghiêm ngặt cấm nhân viên trình bày các công nghệ của công ty ở nước ngoài nhưng Zheng đã phớt lờ và đến Trung Quốc mà không báo cáo cho lãnh đạo công ty.

Tại buổi thuyết trình, máy tính xách tay của Zheng gặp trục trặc kỹ thuật, trong máy có năm tài liệu đào tạo độc quyền của công ty GE Aviation. Những người tổ chức buổi thuyết trình đã đề nghị được hỗ trợ và một sinh viên Trung Quốc đã gắn vào máy tính của Zheng một thẻ USB – rõ ràng là một động tác để chèn phần mềm độc hại hoặc sao chép ổ cứng của máy tính – và sau đó sự cố được giải quyết.

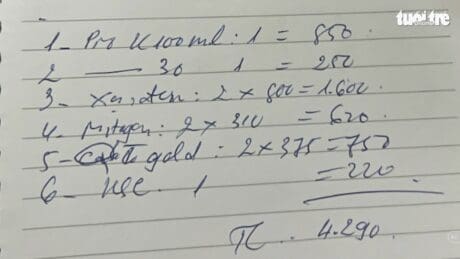

Zheng đã nhận được một khoản tiền $3,500 cho chuyến đi thuyết trình này.

Ăn cắp từ $200 tỷ – $600 tỷ mỗi năm

Hành động của Zheng sau đó bị lộ ra. Sau khi FBI xác định Zheng đã không tự nguyện chuyển giao thông tin mật cho phía Trung Quốc, Zheng đã được thuyết phục hợp tác với FBI để lôi kéo Xu rời khỏi nước này và dụ được Xu sang châu Âu. Xu bị bắt năm 2018 tại Bỉ và trở thành sĩ quan tình báo Trung Quốc đầu tiên bị dẫn độ sang Mỹ hầu tòa vì âm mưu đánh cắp công nghệ động cơ máy bay tân tiến mà quân đội Trung Quốc đang nỗ lực phát triển.

Mục tiêu đánh cắp của Xu trong vụ này là công nghệ chế tạo cánh quạt composite của động cơ phản lực, một bí quyết độc quyền của hãng GE Aviation mà chưa hãng nào khác sản xuất được.

Theo FBI và Bộ Tư pháp Hoa Kỳ, từ năm 2013, Xu đã sử dụng nhiều bí danh để xâm nhập các công ty hàng không Mỹ và tiếp cận các chuyên gia trong lĩnh vực đó. Anh ta mời các chuyên gia này đến Trung Quốc, gài bẫy họ và sau đó buộc họ hoạt động gián điệp.

Vụ này chỉ là vụ mới nhất trong một loạt các hoạt động gián điệp của Bắc Kinh nhằm ăn cắp bí mật công nghiệp và quân sự từ Mỹ và các đồng minh, đối tác và thậm chí từ Nga – một thủ đoạn cho phép quân đội Trung Quốc nhanh chóng xây dựng kho vũ khí tinh vi của mình. Việc bắt giữ và kết án Xu làm sáng tỏ một cuộc chiến trong bóng tối, trong đó Bắc Kinh cố chiếm đoạt công nghệ Mỹ bằng mọi cách. Bí mật quân sự không phải là mục tiêu duy nhất. Cơ quan phản gián hàng đầu của Mỹ ước tính Bắc Kinh đánh cắp các bí mật kinh tế của Mỹ trị giá từ $200 tỷ đến $600 tỷ mỗi năm.

Alan Kohler, Phụ tá giám đốc phản gián của FBI, nói rằng hành động của Xu là một hình thức “gián điệp kinh tế được nhà nước bảo trợ”, do đảng Cộng sản Trung Quốc tổ chức. “Với những người còn hoài nghi mục tiêu thực sự của Trung Quốc thì vụ án này là một hồi chuông cảnh tỉnh. Trung Quốc đang đánh cắp công nghệ của Mỹ để làm lợi cho nền kinh tế và quân sự của họ”, Kohler nói.

Ba cách tiếp cận

Để ăn cắp những công nghệ tiên tiến nhất hiện có, Bộ An ninh Nhà nước Trung Quốc (MSS) sử dụng ba cách tiếp cận bổ sung cho nhau.

Thứ nhất là các hoạt động tình báo con người truyền thống; tìm cách tuyển dụng hoặc gài bẫy để công dân nước ngoài do thám quốc gia của mình.

Thứ hai, Trung Quốc sử dụng những người thu thập thông tin phi truyền thống, chẳng hạn như các sinh viên hoặc nhà khoa học, những người không phải là nhân viên tình báo nhưng có quyền tiếp cận các tài liệu nhạy cảm hoặc bí mật thông qua công việc nghiên cứu, học tập của họ.

Cuối cùng, MSS sử dụng các cuộc tấn công mạng điện toán để đánh cắp các tài liệu công nghiệp, dữ kiện cá nhân, kinh tế và quân sự nhạy cảm nhất, bí mật nhất của nước ngoài.

Theo luật an ninh quốc gia của Trung Quốc, mọi công dân và công ty Trung Quốc đều có nghĩa vụ hợp tác với đảng Cộng sản Trung Quốc trong các vấn đề an ninh quốc gia. Trên thực tế, điều đó có nghĩa là các công ty Trung Quốc hợp tác kinh doanh với các công ty nước ngoài đều phải chia sẻ mọi công nghệ hoặc thông tin nào họ có được với quân đội hoặc cơ quan tình báo Trung Quốc.

Tương tự, các nhà nghiên cứu và sinh viên sau đại học làm việc trong các dự án khoa học, công nghệ, kỹ thuật hoặc toán học ở nước ngoài cũng phải chia sẻ nghiên cứu của họ với Bắc Kinh.

Các công ty Hoa Kỳ luôn đứng đầu danh sách mục tiêu tấn công của Trung Quốc, nhưng các quốc gia “thân thiện” với Bắc Kinh cũng không an toàn. Đầu năm nay, có thông tin cho rằng Cục Thiết kế Rubin – một trong những công ty thiết kế tàu ngầm chính của Nga – đã bị tấn công mạng điện toán, có khả năng do Trung Quốc thực hiện. Năm 2012, hai viện sĩ của Nga đã bị bỏ tù vì chuyển thông tin về tên lửa hạt nhân cho tình báo Trung Quốc.

(theo Business Insider)

Đọc thêm: